Artykuł przedstawia, jak wdrożyć dyrektywę NIS2 w infrastrukturze krytycznej (szczególnie energetyce) poprzez nowelizację ustawy KSC: od samoidentyfikacji po obowiązki w zarządzaniu ryzykiem, ciągłością działania, łańcuchem dostaw, szyfrowaniem i raportowaniem incydentów (24/72h/30 dni). Zawiera 7 najczęstszych błędów i dobre praktyki oparte na ENISA i CERT Polska.

Cyfrowe bezpieczeństwo stało się filarem współczesnej gospodarki i bezpieczeństwa państwa. W dobie rosnących zagrożeń geopolitycznych – od ataków hakerskich po działania wojny hybrydowej – infrastruktura krytyczna (energetyka, telekomunikacja, transport, wodociągi, itp.) znajduje się na celowniku cyberprzestępców i wrogich służb. Unia Europejska zareagowała na tę sytuację poprzez zaostrzenie przepisów: przyjęto dyrektywę NIS2, której celem jest zwiększenie odporności cyfrowej kluczowych sektorów. Nowe wymogi stawiane przez NIS2 mają podnieść poziom cyberbezpieczeństwa na terenie całej UE oraz poprawić zdolność reagowania na incydenty – również w kontekście ataków hybrydowych. Kontekst ten jest nierozerwalnie związany z dynamiczną transformacją sektora energetycznego w Polsce. Procesy dekarbonizacji, rozwój technologii wodorowych, modernizacja ciepłownictwa systemowego oraz plany budowy energetyki jądrowej tworzą nowy, wysoce scyfryzowany krajobraz przemysłowy. Istotny wzrost stopnia skomplikowania systemów, wynikający z integracji Odnawialnych Źródeł Energii (OZE) oraz rozproszonych zasobów energetycznych, generuje nowe wektory zagrożeń. Systematyczny wzrost liczby ataków na sektory energetyczne, obserwowany m.in. podczas konfliktu na Ukrainie, obnażył podatność tradycyjnych systemów sterowania przemysłowego (OT) na nowoczesne cyberataki. W konsekwencji, implementacja NIS2 w Polsce, realizowana poprzez nowelizację Ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC), staje się procesem krytycznym nie tylko dla zgodności prawnej (compliance), ale przede wszystkim dla fizycznego bezpieczeństwa instalacji i ciągłości dostaw mediów. Artykuł przedstawia, jak wdrożyć te przepisy w organizacjach posiadających infrastrukturę krytyczną, ze szczególnym uwzględnieniem sektora energetycznego i przemysłowego. Omówiony kontekst geopolityczny i cele NIS2, nowe obowiązki (m.in. odpowiedzialność zarządów), przykłady problemów w sektorach, praktyczne wyzwania (konwergencja IT/OT, łańcuch dostaw, raportowanie incydentów, szyfrowanie), a także 7 najczęstszych błędów popełnianych przy wdrażaniu oraz rekomendacje dobrych praktyk, wspierane zaleceniami ENISA, CERT Polska, URE i innych instytucji.

NIS2 – geopolityczny kontekst i cel regulacji

Dyrektywa NIS2 (Directive (EU) 2022/2555) została uchwalona pod koniec 2022 r. jako odpowiedź na nasilające się cyberzagrożenia i realia wojny hybrydowej. Ataki na infrastrukturę krytyczną nie są już teoretyczne – stały się codziennością współczesnych konfliktów. Przykładowo, w grudniu 2015 r. cyberatak z użyciem malware BlackEnergy i KillDisk pozbawił prądu niemal milion mieszkańców zachodniej Ukrainy, a w kolejnym roku ponownie zaatakowano sieć elektryczną w okolicach Kijowa. Równie niebezpieczne incydenty odnotowano w sektorze wodociągów: w 2021 r. haker przeniknął do systemu uzdatniania wody w Oldsmar (Floryda) i próbował zatruć wodę poprzez zmianę ustawień chemicznych – na szczęście pracownik gwałtownie zareagował i udaremnił atak. W sierpniu 2023 r. w Polsce nieznani sprawcy nadali sygnał radio-stop w sieci kolejowej, zatrzymując nagle 20 pociągów w czterech województwach; maszyniści usłyszeli w swoich radiach hymn Rosji i przemówienie Władimira Putina. Choć to zdarzenie nie wymagało zaawansowanego hackingu (wykorzystano luki analogowego systemu łączności), pokazuje, iż infrastruktura krytyczna jest narażona na zakłócenia zarówno cybernetyczne, jak i fizyczne – często w skoordynowany sposób.

W takim kontekście dyrektywa NIS2 ma wzmocnić odporność kluczowych podmiotów na wszelkie zagrożenia. Jej cele to m.in. ujednolicenie wymagań bezpieczeństwa w całej UE, zwiększenie poziomu gotowości i wymiany informacji o incydentach, a także zapewnienie ciągłości działania usług choćby w obliczu ataków na dużą skalę. Warto podkreślić, iż NIS2 jest częścią szerszego pakietu regulacji dotyczących odporności infrastruktury krytycznej – równolegle przyjęto np. dyrektywę CER (Critical Entities Resilience) dotyczącą odporności fizycznej. Razem mają one przygotować europejskie przedsiębiorstwa na zasadzie podejścia „all-hazards” (wszystkie zagrożenia), obejmującego zarówno ataki cyber, jak i inne zagrożenia (fizyczne, techniczne, klęski żywiołowe). NIS2 wprost wymaga przyjęcia takiego zintegrowanego podejścia do ryzyka, by uwzględniać błędy ludzkie, awarie techniczne, złośliwe działania oraz ich potencjalny wpływ.

Zakres dyrektywy NIS2 – kogo dotyczy?

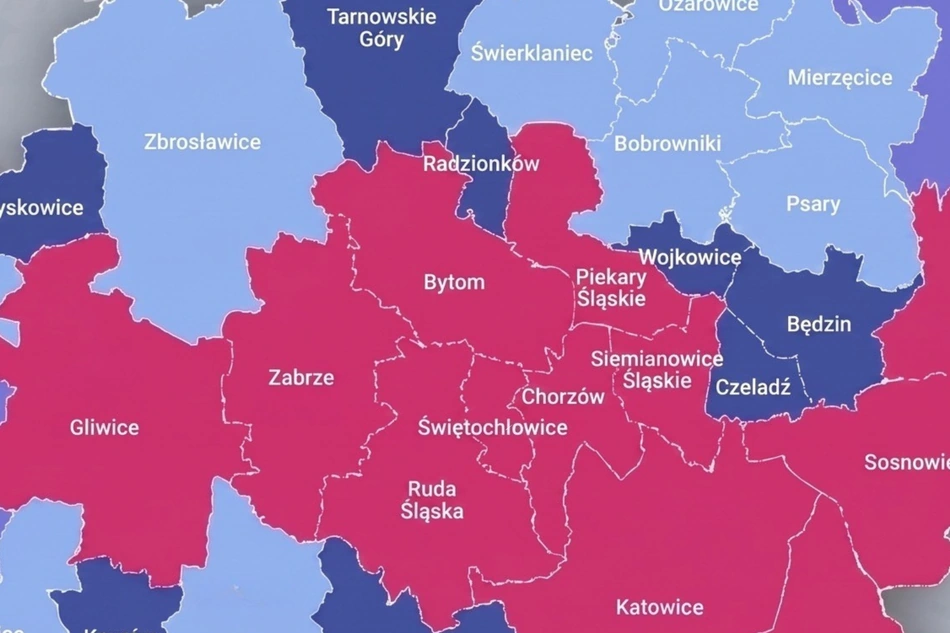

NIS2 znacząco poszerza zakres sektorów i podmiotów objętych obowiązkami cyberbezpieczeństwa w porównaniu do poprzedniej dyrektywy NIS z 2016 r. (która skupiała się na tzw. operatorach usług kluczowych i dostawcach usług cyfrowych). Nowe przepisy obejmują aż 18 (11+7) sektorów krytycznych (rys. 1). Zgodnie z zasadą ogólną, dyrektywa dotyczy średnich i dużych przedsiębiorstw (50+ pracowników lub obrót > 10 mln €) działających w wymienionych sektorach, ale istotne jest, iż choćby mniejsze podmioty mogą zostać uznane za krytyczne, jeżeli ich usługi są najważniejsze dla państwa.

Do sektorów objętych NIS2 należą m.in.: energetyka, transport, zaopatrzenie w wodę i gospodarka ściekowa, zdrowie, infrastruktura cyfrowa, finanse, administracja publiczna, przestrzeń kosmiczna i inne. W Polsce implementacja NIS2 następuje poprzez nowelizację ustawy o krajowym systemie cyberbezpieczeństwa (KSC). Zgodnie z projektem noweli, katalog podmiotów rozszerzono na kilkanaście sektorów, w tym wspomniane wyżej oraz np. produkcję i dystrybucję żywności.

Nowością jest wprowadzenie dwupoziomowej klasyfikacji podmiotów: kluczowe i ważne. Kryterium podziału stanowi skala działalności i potencjalny wpływ incydentu. Podmioty kluczowe to zwykle duże firmy, operatorzy infrastruktury krytycznej (np. główne spółki energetyczne, operatorzy systemów przesyłowych), których zakłócenie pracy odczułaby cała gospodarka lub społeczeństwo. Podmioty ważne to mniejsze organizacje (często średnie przedsiębiorstwa), o nieco mniejszym oddziaływaniu – dlatego obowiązki nałożone na nie są nieco mniej rygorystyczne.

Rys. 1. Zakres NIS2

Każda organizacja musi sama ustalić, czy podlega nowym przepisom – to tzw. mechanizm samoidentyfikacji. W praktyce oznacza to sprawdzenie własnej działalności (np. kody PKD) względem sektorów z załączników do ustawy oraz określenie, czy spełnia kryteria wielkości (średnie/duże przedsiębiorstwo). jeżeli tak, trzeba zgłosić się do adekwatnego organu (sektorowego regulatora lub Ministerstwa Cyfryzacji) jako podmiot najważniejszy lub ważny. Ignorowanie tego obowiązku jest obarczone karami finansowymi, dlatego identyfikacja jest pierwszym krokiem zgodności z NIS2.

Nowe wymogi NIS2 – zarządzanie ryzykiem, zarząd i zgłaszanie incydentów

Dyrektywa NIS2 nakłada na firmy konkretne obowiązki w zakresie cyberbezpieczeństwa – znacznie bardziej precyzyjne niż poprzednia regulacja. Państwa członkowskie nie mają tu wielkiej swobody interpretacji: określono minimum dziesięć środków bezpieczeństwa, które organizacje muszą wdrożyć.

Wśród nich są:

- Polityka analizy ryzyka i bezpieczeństwa systemów – firmy muszą przyjąć formalne procedury oceny ryzyka i zarządzania nim. Wymaga się proaktywnego podejścia: regularnych analiz zagrożeń i podatności, uwzględniających wszystkie scenariusze (od awarii po ataki celowe). Środki bezpieczeństwa mają być proporcjonalne do ryzyka – inaczej mówiąc, im poważniejsze potencjalne skutki incydentu, tym silniejsze zabezpieczenia powinny być wdrożone. Proces ten musi być udokumentowany i regularnie weryfikowany.

- Zarządzanie ciągłością działania i kryzysowe – obowiązek posiadania planów ciągłości działania (BCP) i planów reagowania kryzysowego na wypadek incydentów. Muszą one obejmować m.in. procedury backupów i odtwarzania po awarii, tak aby firma mogła sprawnie przywrócić usługi po ataku (np. ransomware). Wymaga się także scenariuszy radzenia sobie z efektami kaskadowymi incydentów (np. awaria zasilania wpływająca na inne systemy).

- Bezpieczeństwo łańcucha dostaw – NIS2 rozszerza odpowiedzialność organizacji na ich dostawców i partnerów. Trzeba oceniać ryzyko związane z zewnętrznymi usługodawcami, w tym dostawcami technologii i oprogramowania. Zalecane są audyty bezpieczeństwa u kluczowych dostawców, włączanie do umów klauzul o cyberbezpieczeństwie oraz monitorowanie zgodności kontrahentów z wymogami. Innymi słowy, atak na dostawcę (np. poprzez podatności w oprogramowaniu) może uderzyć w nas – dlatego firmy muszą dbać, by ich partnerzy też mieli wysoki poziom zabezpieczeń. W praktyce jest to jedno z największych wyzwań. Jak przyznają eksperci, wiele firm ma trudności z adekwatną weryfikacją łańcucha dostaw, często ograniczając się do prostych ankiet bezpieczeństwa. Dobrą praktyką jest wprowadzanie do umów z dostawcami prawa do audytu bezpieczeństwa i wymaganie zgodności ze standardami (np. ISO 27001) – to realnie dyscyplinuje partnerów.

- Bezpieczeństwo w fazie nabywania, rozwoju i utrzymania systemów – dyrektywa kładzie nacisk, by cyberbezpieczeństwo było uwzględniane od początku w cyklu życia systemu (tzw. security by design). Oznacza to np. testy bezpieczeństwa przy odbiorze nowych systemów, stosowanie certyfikowanych urządzeń, utrzymanie aktualności systemu (łatki bezpieczeństwa), zarządzanie podatnościami i proces zarządzania zmianą z uwzględnieniem oceny wpływu na bezpieczeństwo.

- Polityka oceny skuteczności środków – organizacje muszą mierzyć i monitorować, czy wdrożone mechanizmy bezpieczeństwa są efektywne. To zachęca do wskaźników (KPI) bezpieczeństwa, regularnych audytów bezpieczeństwa i testów (np. testy penetracyjne, testy odtwarzania danych). W sektorze energetycznym polskie zalecenia rekomendują przeprowadzanie okresowych audytów systemów przemysłowych, co zresztą wynika z przepisów KSC.

- Stosowanie kryptografii i szyfrowania – NIS2 wprost wymienia wymóg stosowania odpowiednich mechanizmów kryptograficznych do ochrony danych i komunikacji. Dla infrastruktury krytycznej oznacza to np. szyfrowanie transmisji między systemami sterowania (co wciąż bywa wyzwaniem w starszych protokołach OT), korzystanie z certyfikatów i podpisów cyfrowych w oprogramowaniu, bezpieczne przechowywanie i szyfrowanie wrażliwych danych. Bezpieczeństwo komunikacji jest najważniejsze również w kontekście wcześniej wspomnianego incydentu kolejowego – używanie niezabezpieczonych, nieszyfrowanych kanałów może prowadzić do nadużyć. Dlatego nowoczesne systemy (np. w transporcie) powinny przechodzić na cyfrowe, szyfrowane łącza tam, gdzie to możliwe.

- Zarządzanie incydentami i ich zgłaszanie – dyrektywa precyzyjnie określa nowe rygorystyczne terminy zgłaszania incydentów. Wprowadzono trzyetapowy proces (rys. 2) dla wszystkich poważniejszego incydentu: (1) wstępne powiadomienie (tzw. early warning) w ciągu 24 godz. od wykrycia – z podstawowymi informacjami o incydencie; (2) właściwe zgłoszenie incydentu w ciągu 72 godz. – z oceną skutków i szczegółami; (3) raport końcowy w ciągu miesiąca – z pełną analizą i wnioskami. Czas 24 godz. mija błyskawicznie, zwłaszcza w stresie ataku, dlatego organizacje muszą przygotować procedury zgłaszania „na zimno” – gotowe formularze, listy kontaktów do CSIRT – tak by w chwili kryzysu nie improwizować. Ustawa KSC dzieli incydenty na skale (istotny, poważny, krytyczny), co wpływa na tryb obsługi. W Polsce zgłoszenia trafiają do sektorowych CSIRT (dla energetyki – CSIRT GOV lub CSIRT NASK, w zależności od podmiotu). Przykładowo, CERT Polska (CSIRT NASK) notuje rocznie dziesiątki tysięcy zgłoszeń incydentów i prowadzi ich analizę, co umożliwia wykrywanie szerszych kampanii ataków. Sprawny system raportowania ma zatem budować w skali kraju mechanizm wczesnego ostrzegania przed cyberzagrożeniami.

Rys. 2. Zgłaszanie incydentów

- Szkolenia z cyberbezpieczeństwa – co niezwykle istotne, NIS2 nakłada obowiązek regularnych szkoleń cyberhigieny dla pracowników wszystkich szczebli. Pracownicy są bowiem pierwszą linią obrony (lub najsłabszym ogniwem) – ich świadomość decyduje często, czy atak się powiedzie (np. czy klikną w phishing). Szkolenia muszą obejmować rozpoznawanie zagrożeń, bezpieczne praktyki (hasła, MFA, zasady korzystania z sieci) i procedury reagowania na incydenty. W sektorach przemysłowych warto uwzględnić specyfikę OT (np. jak zachować się przy podejrzeniu sabotażu systemu sterowania).

Wprowadzenie tych wszystkich środków to spore wyzwanie, ale też konieczność. Dyrektywa NIS2 nie pozostawia wątpliwości: cyberbezpieczeństwo ma stać się priorytetem strategicznym organizacji, nie tylko „sprawą działu IT”. Największą zmianą jest ustanowienie bezpośredniej odpowiedzialności zarządów za przestrzeganie wymogów.

Odpowiedzialność zarządu – rewolucja w podejściu do cyberbezpieczeństwa

NIS2 wprowadza formalny wymóg zaangażowania najwyższej kadry kierowniczej. Art. 20 dyrektywy stanowi, iż organy zarządzające muszą zatwierdzać środki zarządzania ryzykiem w cyberbezpieczeństwie i nadzorować ich wdrażanie; co więcej, członkowie zarządu ponoszą osobistą odpowiedzialność za zaniedbania w tym obszarze. To przełom – pierwszy raz na taką skalę europejskie prawo czyni zarządy firm bezpośrednio odpowiedzialnymi za cyberochronę. Aby mogli sprostać tej roli, NIS2 nakłada na nich obowiązek odbycia szkoleń specjalistycznych z cyberbezpieczeństwa – menedżerowie mają rozumieć ryzyka i potrafić ocenić, czy organizacja adekwatnie się zabezpiecza.

Polska nowelizacja ustawy o KSC doprecyzowuje te zasady. Projekt KSC wprowadza nowy standard odpowiedzialności dla zarządów, rad nadzorczych i kierownictwa podmiotów kluczowych i ważnych. Już w art. 8 projektu ustawy zapisano, iż zarząd nie może delegować zadań cyberbezpieczeństwa wyłącznie na IT – wymagany jest aktywny nadzór, podejmowanie decyzji i dokumentowanie działań w tym zakresie. W praktyce oznacza to, iż zarząd musi: zapewnić zgodność z wymogami (to on odpowiada za spełnienie obowiązków ustawowych), zatwierdzać polityki bezpieczeństwa, analizy ryzyka i plany działań; monitorować skuteczność zabezpieczeń; decydować o budżecie na bezpieczeństwo; dbać o szkolenia personelu; nadzorować reakcje na incydenty i współpracę z organami. Brak aktywnego udziału zarządu będzie traktowany jako niedochowanie należytej staranności i może skutkować osobistymi konsekwencjami.

Co istotne, zarówno dyrektywa NIS2, jak i polska ustawa przewidują dotkliwe sankcje finansowe za nieprzestrzeganie przepisów. Dla podmiotów kluczowych maksymalna kara ma wynosić 10 mln euro lub 2% globalnego obrotu (w zależności która wartość wyższa), dla podmiotów ważnych – 7 mln euro lub 1,4% obrotu. Polski projekt ustawy dodatkowo określa minimalne progi (np. 20 tys. zł) oraz w skrajnych wypadkach karę do 100 mln zł, jeżeli naruszenie spowoduje zagrożenie bezpieczeństwa państwa. Nowością są kary osobiste dla kierownictwa – w Polsce przewiduje się do 300% miesięcznego wynagrodzenia dla członka zarządu podmiotu prywatnego (lub do 100% pensji w przypadku instytucji publicznej). Co ważne, kara dla menedżera może być nałożona niezależnie od kary na firmę i przy zarządzie wieloosobowym odpowiedzialność jest solidarna, o ile nie wyznaczono konkretnej osoby odpowiedzialnej. To mocny bodziec, który ma wymusić zaangażowanie kadry kierowniczej.

Krótko mówiąc, cyberbezpieczeństwo stało się sprawą zarządczą. Jak twierdzi wielu ekspertów, min. Cyprian Gutkowski, ekspert ds. NIS2, następuje symboliczne zerwanie z myśleniem, iż bezpieczeństwo to wyłącznie domena działu IT – teraz jest to temat strategiczny, porównywalny wagą z finansami, czy ciągłością działania. Zarząd odpowiada za akceptację ryzyka, alokację budżetu i kulturę bezpieczeństwa w organizacji. W praktyce oznacza to zmianę pytania z „czy dział IT nas zabezpieczył?” na „czy cała organizacja jest odporna na incydent i gotowa adekwatnie zareagować?”.

Wyzwania wdrożenia NIS2 w sektorach energetyki, wody i transportu

Wdrożenie wymagań NIS2 stanowi duże wyzwanie praktyczne, zwłaszcza dla podmiotów z sektorów infrastruktury krytycznej, które często opierają się na specyficznych technologiach OT (Operational Technology) i mają rozbudowane ekosystemy dostawców. Omówmy najważniejsze wyzwania i przykłady z wybranych branż.

Konwergencja IT/OT i legacy systems (energetyka)

Sektor energetyczny – obejmujący m.in. sieci elektroenergetyczne, gazowe, ciepłownicze – opiera się na systemach SCADA i sterownikach przemysłowych (PLC) zaprojektowanych często dekady temu, kiedy cyberbezpieczeństwo nie było priorytetem. w tej chwili te systemy muszą zostać włączone w firmowe polityki bezpieczeństwa. Konwergencja IT/OT (połączenie systemów informatycznych z operacyjnymi) niesie zarówno korzyści (monitoring, analityka), jak i ryzyka. Wymagane jest segregowanie sieci – np. wdrażanie stref zdemilitaryzowanych (DMZ) między siecią IT, a OT, użycie zapór ogniowych z inspekcją protokołów przemysłowych itp. – by incydent IT (np. malware z e-maila) nie przeniknął do sterowania turbiny w elektrowni. Wyzwaniem jest też zapewnienie dostępności – w OT priorytetem jest ciągłość procesu, więc wszelkie aktualizacje, czy skanowanie podatności muszą być planowane bardzo ostrożnie, by nie zakłócić produkcji energii. Niedobór specjalistów znających zarówno IT, jak i automatykę dodatkowo utrudnia sprawę. ENISA w swoich raportach wskazuje, iż w energetyce powszechnie stosowanym standardem bezpieczeństwa stała się IEC 62443 (specyficzna dla systemów przemysłowych) obok ISO 27001. Dobrą praktyką jest zatem korzystanie z tych norm jako „map drogowych” dla wdrożeń. Polskie organy opracowały także rekomendacje sektorowe dla energetyki, uwzględniające specyfikę ICS – obejmują one m.in. zarządzanie ryzykiem, cykl życia systemów, bezpieczeństwo fizyczne stacji i ciągłość działania. Firmy energetyczne powinny te wytyczne traktować jako komplementarne do wymagań NIS2.

Przykładem problemu w energetyce może być aktualizacja oprogramowania sterowników na stacji transformatorowej: z jednej strony wiemy, iż trzeba załatać krytyczną podatność, z drugiej – restart urządzenia może grozić przerwą w dostawie prądu. W takich sytuacjach kluczowa jest kooperacja działów IT i OT, testy w środowisku symulacyjnym oraz posiadanie planu awaryjnego. NIS2 wymusza na firmach energetycznych wypracowanie procedur pogodzenia bezpieczeństwa IT z niezawodnością OT – co jest trudne, ale wykonalne. Jak pokazały ataki na Ukrainie, zdeterminowany przeciwnik potrafi wykorzystać luki w archaicznych systemach sterowania; stąd modernizacja i segmentacja sieci przemysłowych to pilne zadania dla sektora energii.

Bezpieczeństwo w sektorze wodno-kanalizacyjnym

Branża wodociągów i kanalizacji również znalazła się pod parasolem NIS2, choć wcześniej rzadziej o niej mówiono w kontekście cyber. Tymczasem systemy uzdatniania wody, pompownie, sieci kanalizacyjne są w tej chwili sterowane komputerowo i połączone z sieciami IT (np. do zdalnego monitoringu, rozliczeń za wodę, itp.). Wyzwania są podobne jak w energetyce: legacy systems, niedostatek specjalistów, budżety czasem ograniczone (wodociągi to często spółki komunalne). Przykład z Oldsmar na Florydzie pokazał, iż choćby niewielki zakład może być celem ataku – tam wykorzystano banalnie słabe punkty (zdalny pulpit TeamViewer i słabe hasło), by przejąć kontrolę nad dozowaniem chemikaliów. To wydarzenie było sygnałem ostrzegawczym: polskie przedsiębiorstwa wod-kan muszą pilnie przeglądnąć swoje konfiguracje zdalnego dostępu, usunąć zbędne otwarte porty, wdrożyć dwuetapowe uwierzytelnienie dla dostawców technologii, którzy łączą się do systemów sterowania.

Specyficznym wyzwaniem jest też ciągłość działania – wyobraźmy sobie atak ransomware szyfrujący bazy danych wodociągów: utrata informacji o jakości wody lub sterowania pompami może mieć skutki sanitarne. Dlatego sektor ten musi inwestować w kopie zapasowe offline, procedury manualnego sterowania (na wypadek awarii automatyki) i plany komunikacji z mieszkańcami na wypadek sytuacji kryzysowej (np. skażenia wody). NIS2 wymaga także zabezpieczenia fizycznego infrastruktury – co w wodo-kan ma znaczenie, bo stacje uzdatniania, czy przepompownie często są rozsiane geograficznie i słabo chronione. Konieczna jest integracja bezpieczeństwa fizycznego z cyberbezpieczeństwem – np. dostęp do pomieszczeń sterowni tylko dla upoważnionych, monitoring obiektów, gdyż sabotaż fizyczny może iść w parze z atakiem cyber. Zalecenia ENISA i krajowych CERT-ów podkreślają, by w ramach all-hazards uwzględniać takie kombinacje zagrożeń.

Transport i łączność – nowe obszary ryzyka

Transport (kolej, lotnictwo, transport drogowy, żegluga) oraz łączność (telekomunikacja) to kolejne sektory, które muszą spełnić wymogi NIS2. W transporcie cyfryzacja systemów sterowania ruchem (np. kolejowe systemy sygnalizacji, sterowanie ruchem lotniczym, inteligentne systemy drogowe) stwarza zarówno szanse (większa efektywność), jak i pola ataku. Polski przypadek z nieuprawnionym sygnałem radio-stop w 2023 r. obnażył przestarzałość systemów łączności kolejowej – analogowe, nieszyfrowane transmisje mogą być łatwo zakłócone. Planowana modernizacja na standard GSM-R (cyfrowy system kolejowy) jest krokiem we adekwatnym kierunku, ale wymaga czasu i inwestycji. Tymczasem NIS2 wymaga od operatorów transportowych, by ocenili ryzyko związane z takimi lukami i podjęli środki tymczasowe – np. dodatkowe procedury bezpieczeństwa (monitoring kanałów, szybkie powiadamianie obsady pociągów o incydentach), szkolenia personelu z rozpoznawania nietypowych sygnałów, a choćby współpracy z służbami, by szybciej namierzać sprawców. Transport lotniczy z kolei stoi przed wyzwaniem zabezpieczenia systemów rezerwacji, planowania lotów, a także infrastruktury lotniskowej (gdzie IT/OT obejmuje oświetlenie pasów, systemy kontroli dostępu, radary, itp.). Cyberatak na lotnisko mógłby sparaliżować ruch – stąd linie lotnicze i porty wdrażają standardy takie jak EUROCONTROL Cybersecurity i testują plany awaryjne (np. manualne procedury na wypadek awarii systemów).

Telekomunikacja i łączność to krew obiegu cyfrowego – tu wymogi NIS2 nakładają się z istniejącymi regulacjami (operatorzy telekom mają od lat obowiązki dot. ciągłości działania). Jednak teraz także dostawcy usług chmurowych, rejestry domen, czy usługi cyfrowe (np. platformy społecznościowe powyżej pewnej skali) podlegają części wymogów. W ich przypadku wyzwaniem bywa skalowalność zabezpieczeń – globalne firmy obsługujące miliony użytkowników muszą dostosować procesy (np. raportowanie incydentów w wielu krajach).

Podsumowując, każdy sektor ma swoją specyfikę, ale wspólne wyzwania to integracja wymagań NIS2 z istniejącymi procesami, modernizacja przestarzałych systemów, zapewnienie budżetu i ekspertów oraz współpraca z organami nadzoru. W Polsce kompetentne organy (ministerstwa lub regulatorzy branżowi jak UKE, URE) będą sprawować nadzór nad podmiotami w swoich sektorach. Już teraz np. Urząd Regulacji Energetyki (URE) sygnalizuje firmom energetycznym konieczność podnoszenia cyberodporności jako elementu bezpieczeństwa energetycznego kraju. ENISA natomiast wydaje branżowe przewodniki – np. dla sektora energii, służby zdrowia, finansów – które podpowiadają dobre praktyki i mapują wymagania NIS2 na konkretne normy. Wdrażając NIS2, warto z tych źródeł korzystać.

Najczęstsze błędy przy wdrażaniu NIS2

Wdrożenie nowych regulacji często bywa trudne – organizacje uczą się na błędach. Na podstawie obserwacji pierwszych działań dostosowawczych (NIS2 obowiązuje od końca 2024 r.), można wskazać 7 najczęstszych błędów (rys. 3), jakie popełniają firmy z infrastrukturą krytyczną. Ich świadomość pozwoli ich uniknąć:

1. Traktowanie NIS2 jak kolejnej „papierowej” formalności. Jest to najpowszechniejszy błąd – założenie, iż dyrektywa sprowadza się głównie do wytworzenia dokumentów, które potem trafią na półkę. Niektóre organizacje chcą iść na skróty: skopiować cudze polityki, odhaczyć wymagania na papierze i uznać temat za załatwiony. Tymczasem NIS2 nie jest dyrektywą o dokumentach, ale o realnym zarządzaniu ryzykiem i ciągłością działania. Dokumentacja jest ważna tylko jeżeli odzwierciedla rzeczywiste procesy i decyzje w firmie. Dobre praktyki: podejście projektowe do wdrożenia, zaczynając od analizy luki (gap analysis) między stanem obecnym, a wymaganiami NIS2. Następnie tworzenie lub aktualizacja polityk w oparciu o rzeczywistość organizacji (nie kopiuj-wklej z Internetu). Każda procedura napisana pod NIS2 powinna mieć swojego właściciela w firmie i być przećwiczona w praktyce.

2. Brak rzeczywistego zaangażowania zarządu. W wielu przedsiębiorstwach pokutuje myślenie „cyber to sprawa działu IT”. Mimo nowych przepisów zdarza się, iż zarząd w minimalnym stopniu interesuje się postępami wdrożenia NIS2, cedując wszystko na specjalistów IT lub zewnętrznych konsultantów. To poważny błąd – NIS2 wprost wymaga, by kierownictwo wzięło odpowiedzialność na siebie. Delegowanie całej sprawy bez nadzoru może skutkować niedopasowaniem rozwiązań do strategii firmy i brakiem wsparcia dla zmian kulturowych. Dobre praktyki: ustanowienie sponsora w zarządzie (np. członka zarządu odpowiedzialnego za nadzór nad NIS2), regularne raportowanie postępów wdrożenia na posiedzeniach zarządu, włączenie kryteriów cyberbezpieczeństwa do KPI zarządczych. Zaleca się też skorzystanie ze szkoleń dla kadry zarządzającej – wiele firm (również ENISA) oferuje specjalne treningi dla managementu, uświadamiające ich nowe obowiązki i ryzyka.

3. Kopiowanie rozwiązań 1:1 z innych organizacji. Każda firma jest inna – ma odmienną strukturę, systemy, kulturę. Częstym błędem jest próba wdrożenia NIS2 poprzez powielenie modelu z innego przedsiębiorstwa (np. od kolegi z branży), bez dostosowania do własnych realiów. O ile warto czerpać inspiracje i wzorce z rynku, o tyle ślepe kopiowanie może spowodować, iż procedury będą martwe lub nieadekwatne. Przykład: firma produkcyjna zaimplementowała politykę zarządzania łatami bezpieczeństwa skopiowaną z banku – okazało się, iż wymaga ona patchowania systemów co 14 dni, co na hali produkcyjnej z maszynami CNC było niewykonalne i wywołało chaos. Dobre praktyki: każdą kontrolę bezpieczeństwa opisaną w polityce trzeba przegadać z działami technicznymi i ustalić, jak ją wykonać w praktyce (np. w OT może to oznaczać patchowanie „w okienkach serwisowych” co kilka miesięcy, ale za to z innymi zabezpieczeniami tymczasowymi). Warto też testować pilotażowo nowe procedury przed ich formalnym wprowadzeniem.

4. Analiza ryzyka tylko na papierze. Dyrektywa wymaga podejścia opartego na ryzyku, ale wiele firm początkowo traktuje analizę ryzyka jako jednorazowy obowiązek do odfajkowania. Tworzą dokument, macierz ryzyka, ale potem nie przekłada się to na działania. Błąd polega na niezrozumieniu celu – analiza ryzyka ma być żywym procesem wpływającym na decyzje biznesowe. jeżeli wykonano ją powierzchownie (np. przez ankietę, bez udziału ekspertów OT, czy biznesu), wyniki mogą być mylące. Dobre praktyki: zbudować zespół ds. analizy ryzyka, który cyklicznie (np. co kwartał) aktualizuje ocenę ryzyk, śledzi zmiany (nowe zagrożenia, incydenty w branży, zmiany technologii). Każde zidentyfikowane istotne ryzyko powinno mieć plan postępowania (czy akceptujemy, ograniczamy, transferujemy – np. przez ubezpieczenie). Zarząd powinien zatwierdzać wyniki analizy ryzyka – to zapewni uwzględnienie jej w strategii firmy.

5. Pomijanie łańcucha dostaw i podwykonawców. Jak wspomniano, bezpieczeństwo dostawców to twardy orzech do zgryzienia. Niektóre organizacje wdrażając NIS2 skupiają się na sobie, zapominając zapytać kluczowych kontrahentów o ich poziom zabezpieczeń. To błąd – wystarczy przypomnieć głośny atak NotPetya (2017), który rozprzestrzenił się przez oprogramowanie zewnętrznego dostawcy i sparaliżował firmy na całym świecie. NIS2 wymaga formalnie, by uwzględnić third-party risk. Błędem bywa też poleganie wyłącznie na certyfikatach dostawcy (np. „ma ISO 27001, więc jest bezpieczny”) – certyfikat to nie wszystko, liczy się realna praktyka. Dobre praktyki: stworzyć rejestr kluczowych dostawców i usług (tzw. asset inventory rozszerzone o łańcuch dostaw), przeprowadzić ocenę ryzyka dla wszystkich (np. poprzez kwestionariusz i analizę odpowiedzi), wymagać planu poprawy od tych, którzy wypadają słabo. W nowych umowach dodawać klauzule o cyberbezpieczeństwie (zgodność z NIS2, prawo do audytu, czas na zgłoszenie incydentu przez dostawcę, itp.). Wreszcie, korzystać z dostępnych rekomendacji – np. CERT Polska wydał wytyczne do wdrażania NIS2 zawierające praktyczne porady i listy kontrolne, w tym dotyczące relacji z dostawcami.

6. Mylenie NIS2 z RODO lub bazowanie tylko na ISO 27001. Część firm zakłada, iż skoro mają certyfikat ISO 27001 lub wdrożone RODO, to automatycznie spełniają NIS2. To mit. O ile normy i regulacje te mają punkty wspólne, NIS2 idzie dużo dalej w pewnych obszarach (np. wymogi raportowania incydentów, nadzór zarządu, łańcuch dostaw). Przykład błędu: firma skupiła się tylko na ochronie danych osobowych (RODO), zaniedbując systemy produkcyjne, które danych osobowych nie przetwarzają – tymczasem atak na te systemy mógłby przerwać kluczową usługę. ISO 27001 jest świetną bazą, ale NIS2 wymaga niektórych dodatkowych polityk (np. zarządzanie lukami i podatnościami, procedury zgłaszania incydentów do CSIRT, itp.). Dobre praktyki: przeprowadzić mapping wymagań NIS2 na istniejące kontrole ISO/RODO – zidentyfikować braki. Dostępne są opracowania i narzędzia (np. ENISA udostępniła tabelę mapowania wymagań z rozporządzenia 2024/2690 do kontrolek technicznych). W razie wątpliwości, dobrze skonsultować się z ekspertami lub firmami doradczymi, które już te mapowania opracowały. Absolutnie nie wolno ignorować elementów unikatowych NIS2, takich jak systematyczne szkolenia zarządu, bo audyt za kilka lat może to wychwycić.

7. Brak przygotowania do obsługi incydentów i komunikacji kryzysowej. Ostatnim często spotykanym błędem jest niedoszacowanie wymagań związanych z incydentami. Firmy wdrażają zabezpieczenia, ale nie planują, co zrobią, gdy te zabezpieczenia jednak zawiodą. Brakuje im przetestowanych planów reakcji, nie ma zdefiniowanych ról (np. kto kontaktuje się z mediami, kto z organami ścigania, a kto z CSIRT). Bywa, iż incydenty są bagatelizowane i niezgłaszane, co teraz może skutkować karami. Dobre praktyki: zbudować lub usprawnić Zespół Reagowania na Incydenty (CSIRT/SOC) wewnątrz organizacji. NIS2 wymaga posiadania zdolności szybkiego reagowania – jeżeli firma nie ma własnego SOC, może zawrzeć umowę z zewnętrznym dostawcą usług SOC. Ważne jest opracowanie procedury obsługi incydentu krok po kroku (tzw. playbooki), uwzględniając wymagane raporty (24h/72h/30 dni)[24]. Warto przeprowadzać * ćwiczenia symulacyjne * (np. tabletop exercise) z udziałem kadry kierowniczej, aby sprawdzić, czy w razie ataku ransomware potrafimy podjąć decyzje w ciągu kilku godzin. Nie można też zapominać o komunikacji kryzysowej – incydenty w infrastrukturze krytycznej przyciągają uwagę mediów i społeczeństwa, stąd organizacja powinna zawczasu mieć przygotowane szablony komunikatów, wyznaczone osoby do kontaktu z prasą i plan współpracy z organami (policją, zespołami CSIRT).

Rys. 3. Najczęstsze błędy przy wdrożeniu NIS2

Dobre praktyki i zalecenia

W świetle powyższych wyzwań i błędów, warto podsumować najważniejsze dobre praktyki przy implementacji NIS2 w sektorze infrastruktury krytycznej:

- Podejście strategiczne i zaangażowanie góry – Traktuj cyberbezpieczeństwo jak element zarządzania ryzykiem korporacyjnym. Zarząd powinien aktywnie uczestniczyć w procesie wdrożenia: od ustanowienia polityki, przez przegląd analiz ryzyka, po zapewnienie środków finansowych. Ton z góry jest najważniejszy – jeżeli kierownictwo nada priorytet bezpieczeństwu, reszta organizacji podąży. Przykład dobrych działań: włączenie kwestii cyber do agendy rady nadzorczej, uwzględnienie celów bezpieczeństwa w premiach kadry (co motywuje do realizacji).

- Wykorzystanie wytycznych i standardów uznanych instytucji – Nie trzeba wymyślać koła na nowo. Korzystaj z opracowań ENISA, CERT Polska, sektorowych regulatorów (URE, UKE itp.), które już przygotowały praktyczne przewodniki. Np. ENISA wydała w 2025 r. Technical Implementation Guidance do NIS2 z praktycznymi przykładami spełnienia wymogów. CERT Polska oferuje listy kontrolne i przykłady dowodów zgodności. Ministerstwo Klimatu (wcześniej energii) opublikowało rekomendacje dla sektora energii dostosowane do systemów przemysłowych. Te materiały zawierają skondensowaną wiedzę – warto je przekuć na wewnętrzne polityki i procedury.

- All-hazards i testy odporności – Stosuj podejście holistyczne: integruj zarządzanie cyber z planami ciągłości działania i zarządzania kryzysowego. Przeprowadzaj testy warunków skrajnych (stress-testy) dla infrastruktury krytycznej, obejmujące scenariusze ataków fizycznych i cyber jednocześnie. Unia promuje ideę cyber stress tests – wzorowanych na testach bankowych, by sprawdzać przygotowanie operatorów krytycznych na poważne incydenty. Takie ćwiczenia (np. symulacja blackoutu wywołanego cyberatakiem) potrafią ujawnić luki zarówno w procedurach technicznych, jak i komunikacyjnych. Wnioski z nich pozwolą usprawnić plany reagowania.

- Inwestycje w ludzi i procesy – Technologia jest ważna (warto wdrażać narzędzia SIEM, EDR, systemy detekcji anomalii w sieci OT, itp.), ale kluczowi są kompetentni ludzie i dobrze zdefiniowane procesy. Rozważ utworzenie dedykowanych ról, np. Cybersecurity Manager OT (odpowiedzialny za bezpieczeństwo w obszarze technologii operacyjnych) lub zatrudnienie CISO, jeżeli firma jeszcze go nie ma. Kładź nacisk na szkolenia – nie tylko obowiązkowe e-learningi raz w roku, ale też kampanie uświadamiające, testy socjotechniczne (phishing testy) z informacją zwrotną, warsztaty dla zespołów technicznych z reagowania na incydenty. W przypadku braku wewnętrznych kadr, rozważ outsourcing pewnych funkcji (np. monitorowanie 24/7 do Security Operations Center zewnętrznego) – ale z zachowaniem kontroli i jasno opisanymi w umowie wymaganiami (SLA na reakcję, regularne raporty).

- Monitorowanie i ciągłe doskonalenie – Zgodność z NIS2 to nie jednorazowy projekt, ale ciągły proces. Ustanów metryki i mechanizmy nadzoru: regularne przeglądy zarządcze statusu bezpieczeństwa (np. kwartalne raporty do zarządu: liczba incydentów, postęp w realizacji planu poprawy, wyniki audytów), okresowe audyty wewnętrzne zgodności z politykami (np. sprawdzenie, czy faktycznie wszyscy przeszli szkolenia, kopie zapasowe są wykonywane i testowane, itp.). Utrzymuj aktualność dokumentacji – gdy zmienia się środowisko (nowa linia technologiczna, nowy dostawca usług chmurowych), od razu analizuj wpływ na ryzyko i uzupełniaj procedury. Najlepsi w branży tworzą wręcz cybersecurity roadmap na kilka lat do przodu, powiązaną z budżetem i inicjatywami biznesowymi (np. plan transformacji cyfrowej od razu zawiera elementy związane z bezpieczeństwem).

Na zakończenie, pamiętajmy iż kultura bezpieczeństwa buduje się latami. NIS2 daje impuls i ramy prawne, ale to od nas zależy, czy faktycznie zwiększymy odporność naszych organizacji. Sektor energetyczny i przemysłowy stoi przed trudnym zadaniem, ale również szansą: wdrożenie dobrych praktyk cyberbezpieczeństwa nie tylko uchroni przed karami, ale przede wszystkim zabezpieczy ciągłość usług, zaufanie klientów i stabilność systemu społeczno-gospodarczego. W obliczu niepewnej sytuacji międzynarodowej i coraz śmielszych ataków (jak hybrydowe działania Rosji przeciw UE), odporność cyfrowa staje się elementem narodowego bezpieczeństwa. Dyrektywa NIS2 wymusza ten skokowy wzrost odporności, ale to od rzetelności wdrożenia zależy, czy polskie firmy faktycznie podniosą swój poziom ochrony. Warto potraktować to zadanie nie jako przykrą regulacyjną powinność, ale jako inwestycję – w bezpieczeństwo, w przyszłość i w Nową Energię dla naszego przemysłu cyfrowego.

Źródła: Dyrektywa (UE) 2022/2555 (NIS2); projekt ustawy o KSC (UC32); ENISA, CERT Polska – wytyczne wdrożeniowe; Ministerstwo Klimatu i Środowiska – Rekomendacje dla sektora energii; informacje o incydentach oraz inne materiały branżowe.

Autor: Dr inż. Jarosław Homa, CISO, Politechnika Śląska

Artykuł pochodzi z wydania 1/2026 magazynu ,,Nowa Energia”.

2 miesięcy temu

2 miesięcy temu

![Memento Czarnobyl. Widmo katastrofy sprzed 40 lat przez cały czas wisi nad energetyką jądrową [ROZMOWA]](https://cdn.oko.press/cdn-cgi/image/trim=140;0;151;0,width=1200,quality=75/https://cdn.oko.press/2026/04/AP20117528949346.jpg)